Giriş

Hackerlar tarafından kullanılan birçok farklı araç vardır. Bu araçlardan bazıları sistemlerdeki güvenlik açıklarını bulmak için kullanılırken, diğerleri keşif amacıyla kullanılır. Bu makalede, bilgisayar korsanlarının ve kötü niyetli aktörlerin görevlerini yerine getirirken kullandıkları en popüler araçlardan bazılarını ele alacağız.

Nmap

Nmap bir güvenlik tarayıcısı ve ağ keşif aracıdır. Ağ envanteri, yönetimi ve izlenmesi için kullanılabilir.

Nmap aynı zamanda bir ana bilgisayar veya sunucudaki açık bağlantı noktalarını ve bilinmeyen hizmetleri (protokoller) tanımlayan bir bağlantı noktası tarayıcısıdır. Her komutu terminal penceresine manuel olarak yazmak zorunda kalmadan saniyeler içinde hedef makinenizdeki açık ana bilgisayarları, bağlantı noktalarını ve hizmetleri taramanıza olanak tanır.

Wireshark

Wireshark, paketlerin sorun giderme, yakalama ve analizi için yararlı olan bir ağ protokolü analizörüdür. Açık Röleler, DNS zehirlenmesi, DoS saldırıları ve çok daha fazlası gibi ağ etkinliklerini izlemek için kullanılabilir. Wireshark ayrıca, makinelerin İnternet veya LAN’lar üzerinden nasıl iletişim kurduğu hakkında bilgi sağlayarak sorunlarınızın nerede olabileceğini belirlemenize yardımcı olur.

Wireshark farklı bilgisayarlarda görüntülenen web sayfaları veya aralarındaki WiFi bağlantıları aracılığıyla bağlanan cihazlar gibi ağ trafiğini izlemek için kullanılabilir; Ayrıca, birbirleriyle e-posta yoluyla iletişim kuran iki kişi arasında gönderilen e-posta başlıkları da dahil olmak üzere diğer veri türlerini de izler, ancak daha sonra Facebook Messenger gibi sosyal medya platformlarına geçerek, kablolarla doğrudan birbirlerinin bilgisayarlarına bağlı masaüstü bilgisayarlar arasında doğrudan gitmek yerine her şeyin telefonlarından geçeceği ve bugün Amerika’nın her yerindeki restoranlarda akşam yemeği randevuları sırasında arkadaşlar arasında ileri geri gönderilen eski metin mesajlarından çok daha fazla bant genişliği gerektiren YouTube videolarından video akışı ile karşılaştırıldığında bant genişliği kullanımını önemli ölçüde azaltacak olan sosyal medya platformlarına geçer!

Maltego

Maltego, kişiler ve kuruluşlar hakkında bilgi toplamak için kullanılabilecek bir araçtır. Bu, bireyler, insan grupları ve kuruluşlar hakkında bilgi toplamayı içerir. Ayrıca farklı varlıklar arasındaki ilişkileri haritalandırmanıza da olanak tanır.

Metasploit

Metasploit, bilgisayar sistemlerinizdeki güvenlik açıklarını bulmanıza yardımcı olan bir güvenlik aracıdır. Ücretsiz ve açık kaynak kodludur ve Windows, Linux, MacOSX, Android ve iOS cihazları için açıklar geliştirmek için kullanılabilir.

Metasploit, Metasploit’in çeşitli özellikleriyle çalışmanız için size kullanımı kolay bir arayüz sağlayan bir grafik kullanıcı arayüzüne (GUI) sahiptir. Örneğin:

İstismar editörü, Ruby veya Python komut dosyalarını kullanarak yeni istismarlar oluşturmanıza olanak tanır;

Yardımcı modüller, SSLv3 CBC şifrelerini tespit etmeye yardımcı olan Wifite gibi ek işlevler sağlar;

Tarayıcı modülü, bilinmeyen hizmetleri bulmak için hedef ana bilgisayarlarda bağlantı noktası taraması gerçekleştirir.

Aircrack-ng

Aircrack-ng, sızma testi için bir araç paketidir. Kablosuz ağların güvenliğini değerlendirmek, ağ cihazlarını ve ürün yazılımlarındaki güvenlik açıklarını tanımlamak için kullanılabilir.

Araç seti şunları içerir:

Aircrack-ng – Aircrack paketi olarak birlikte çalışan programlar

Airodump-ng – Yerel alan ağınızdaki (LAN) Wi-Fi erişim noktalarından (AP’ler) ham paketleri yakalamak için kullanılan araç. Bu, bilgisayarınız ile bir AP arasında aktarılan tüm paketleri, AP’ye bağlıyken yakalamanızı sağlar. Daha sonra bunları analiz etmek için Wireshark veya tshark kullanabilirsiniz!

BurpSuite

BurpSuite, web uygulamalarının güvenlik testlerini gerçekleştirmek için entegre bir platformdur. HTTP isteklerini kesmek ve değiştirmek, web uygulamalarına karşı aşağıdakiler de dahil olmak üzere bir dizi güvenlik testi gerçekleştirmek için kolay bir yol sağlar:

Web uygulaması sızma testi (WAPT) – Bu, yazılımdaki bilinen güvenlik açıkları olan farklı saldırıları deneyerek kendi uygulamanızı veya başka birinin uygulamasını test etmenizi sağlar. Bir güvenlik açığı bulunursa, olası hafifletme adımlarının yanı sıra size geri bildirilecektir.

Yerel dosya ekleme saldırıları – Yerel dosya ekleme güvenlik açığı, programlama dilleri veya işletim sistemleri hakkında herhangi bir özel bilgisi olmayan temel bilgisayar becerilerine sahip kullanıcıların, izinleri olmadan sabit disklerine kötü amaçlı dosyalar yükleyerek diğer kişilerin bilgisayarları üzerinde kontrol sahibi olmalarını sağlar

John The Ripper

John the Ripper, şifreleri bulmak için kullanılabilen bir şifre kırma aracıdır. Metasploit ve Hashcat gibi ticari programlar kadar çok şey yapmasa da, genellikle bu amaç için en iyi ücretsiz araç olarak kabul edilir.

John the Ripper, bilinen zayıf şifrelerle eşleşen metin dizelerindeki (sözlük olarak bilinir) kalıpları bularak çalışır. Metin mesajlarınızda “Password” veya “123456” gördüyseniz, muhtemelen bu sözlüklerden biriyle zaten karşılaşmışsınızdır! Bu da John’u bir başkasının şifresini kırmaya çalışırken kullanışlı hale getirir çünkü bu kalıpları otomatik olarak algılar ve kırılmasını, bu tür bilgileri ilk elden nerede bulabileceklerini bilmeden kendi şifre kırma tekniklerini denemelerinden daha kolay hale getirir

OWASP ZAP

OWASP ZAP, açık kaynaklı bir web uygulaması güvenlik tarayıcısıdır. OWASP Top 10 projesi tarafından tespit edilenler de dahil olmak üzere web uygulamalarındaki güvenlik açıklarını bulmak için ücretsiz ve açık kaynaklı bir araçtır.

Son birkaç yıldır eğilim, yalnızca manuel testlere güvenmek yerine güvenlik açıklarını belirlemeye yardımcı olmak için ZAP gibi araçları kullanmak yönünde olmuştur. Bu yaklaşımın arkasındaki fikir, otomatik araçların büyük miktarda veriyi (web siteleri gibi) hızlı bir şekilde inceleyebilmesi ve bunlarla ilgili herhangi bir potansiyel güvenlik sorunu olup olmadığına karar verebilmesidir; eğer öyleyse, bu araçlar bulgularına dayanarak belirli öneriler üretecektir – böylece her bir web sitesini kendiniz taramak için saatler harcamanıza gerek kalmaz!

SQLMap

SQLMap, SQL enjeksiyon kusurlarını tespit etme ve kullanma ve veritabanı sunucularını tehlikeye atma sürecini otomatikleştiren ücretsiz ve açık kaynaklı bir sızma testi aracıdır. SQL enjeksiyon saldırılarına karşı savunmasız olup olmadıklarını öğrenmek için web uygulamalarını test etmek ve istismar etmek için tasarlanmıştır.

Bu aracı kullanmak için sisteminizde Metasploit (sürüm 4 veya üstü) kurulu olmalıdır. Eğer yoksa, aşağıdaki komutu kullanarak yükleyin:

“`/usr/share/metasploit/tools/msfconsole“

Metasploit kurulduktan sonra, dizin içinden `msfconsole` yazarak `msfconsole`u çalıştırın.

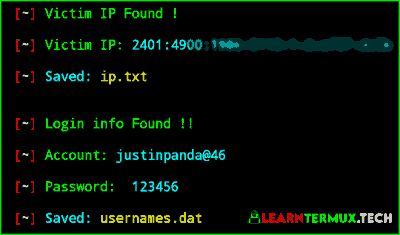

Ettercap

Ettercap, LAN’da ortadaki adam saldırıları için bir pakettir. Canlı bağlantıları koklama, anında içerik filtreleme ve diğer birçok ilginç numaraya sahiptir.

Ettercap ağ keşfi, bilgi toplama ve izinsiz giriş tespiti için kullanılabilir

Sosyal Mühendislik Araç Seti (SET)

SET, web tabanlı uygulamaları kullanma sürecini kolaylaştırmak için tasarlanmış python tabanlı bir açık kaynak aracıdır. FTP, SSH ve diğerleri gibi uzak hizmetleri test etmek için kullanılabilir.

SET, [https://www.metasploit.com/ Metasploit](https://www.metasploit.com/) geliştiricileri tarafından çeşitli istismarlar ve yükler içeren bir araç seti olarak geliştirilmiştir. Arkasındaki kod ilk olarak Corey Kallenberg tarafından, pentesterlerin veya etik hackerların WordPress veya Joomla gibi yaygın web uygulamalarına karşı becerilerini test etmelerine yardımcı olabilecek hazır bir araç seti olmadığını fark ettikten sonra yazılmıştır! Projenin misyon ifadesi “farklı hedef türlerine karşı saldırı tasarlamada esneklik sağlamaktır”, yani saldırınızı hedef sistemden (e-posta adresi) ne tür bilgiler istediğinize göre özelleştirmenize olanak tanır.

Bilgisayar korsanları tarafından kullanılan pek çok farklı araç var

Hackerlar tarafından kullanılan en popüler araçlar nelerdir?

Cevap şu: Hackerlar tarafından kullanılan birçok farklı araç var ve her aracın kendine özgü amaçları var. Bugünlerde bu araçlar genellikle çok karmaşık ve kullanımı zor; ayrıca bulması ya da kurması da kolay değil. Bununla birlikte, programlama dilleri ve ağ protokolleri (işletim sisteminizde bulunanlar gibi) hakkında bazı temel bilgilere sahipseniz, muhtemelen benzer bir şeyi kendiniz de oluşturabilirsiniz – sadece sabırlı olmanız gerekir!

Bitiş

Bilgisayar korsanları ve kötü niyetli aktörler tarafından kullanılan birçok farklı araç vardır. Bazıları diğerlerinden daha popülerdir, ancak hepsi sızma testi veya güvenlik araştırmanızda size yardımcı olabilir. Bunları nasıl kullanacağınız hakkında daha fazla bilgi edinmek istiyorsanız, bilgisayar korsanları tarafından kullanılan en popüler araçlar hakkındaki blog yazımıza göz atın!